一、导言:看不见的“数据高速公路”与潜藏的“连环杀手”

想象一下,您所在的公司是一栋巨大的现代化写字楼。市场部在10楼,销售部在11楼,财务部在20楼,而CEO办公室在顶层。每个部门都有自己专属的“数据保险库”,存放着客户信息、销售记录、财务报表等核心资产。过去,如果市场部需要销售部的数据,得派人跑上跑下,拿着U盘传来传去,效率低下还容易出错。

现在,我们有了“数据空间连接器”。它就像一座连接所有楼层的内部专属高速电梯,让数据在不同部门、不同系统(如CRM、ERP、OA)之间秒级穿梭,支撑着企业的“神经系统”高效运转。这听起来非常完美,对吧?👍🏻

但问题来了:如果这座电梯的安保系统形同虚设呢?任何人都能刷任何卡进入任何楼层,甚至电梯本身没有监控,也没有加密防护。一个伪装成外卖员的商业间谍,就能轻易潜入,直达顶层CEO的“数据保险库”,窃取公司最核心的机密。这并非危言耸un,而是每天都在发生的数字现实。调查显示,高达80%的企业在享受数据连接器带来便利的同时,竟完全忽略了其背后潜藏的致命安全漏洞。今天,我们就来揭开这些看不见的“连环杀手”的真面目。

二、深度解剖:企业数据安全的“阿喀琉斯之踵”——5个致命漏洞

.png)

数据空间连接器的本质是一系列复杂的API接口和数据管道的集合。它的安全性,直接决定了整个企业数据资产的安危。我们梳理了五个最常见、也最致命的漏洞,每一个都足以让您的数据防线瞬间崩溃。

(一)致命漏洞一:身份认证的“马虎门” ⭐⭐⭐⭐⭐

这就像给您家价值千万的别墅配了一把用锡纸就能捅开的门锁。很多企业的数据连接器,其访问凭证(Access Key, Secret Key)竟然被硬编码在代码里,或者使用“admin/123456”这类弱密码,更不用提多因素认证(MFA)了。一旦代码泄露或被内部人员拿到,攻击者就如同拿到了,可以随意进出您的数据系统,畅通无阻。

(二)致命漏洞二:权限管理的“大锅飯” ⭐⭐⭐⭐⭐

这是最普遍也最危险的陋习。为了图方便,工程师常常会给连接器一个“超级管理员”权限,让它可以读取、写入、甚至删除所有数据。这好比您只是请了个钟点工来打扫客厅,却给了他整栋别墅所有房间(包括卧室、书房、保险柜)的钥匙。一旦这个连接器被攻破,攻击者的破坏力将被无限放大,他可以横向移动,从一个系统渗透到另一个系统,最终掌控全局。这完全违背了“最小权限原则”,是安全管理的大忌。

(三)致命漏洞三:数据传输的“裸奔时代” ⭐⭐⭐⭐

您会把写着银行卡密码和余额的明信片寄出去吗?当然不会。但在数字世界,很多企业的数据连接器正在做类似的事情。它们在不同的系统、应用,尤其是在与云计算平台结合时,数据传输过程没有使用TLS/SSL等加密协议。这意味着所有传输的数据——客户姓名、身份证号、交易金额——都在网络上“裸奔”,任何中间人都可以轻易截获、窃听、甚至篡改这些信息,后果不堪设想。

(四)致命漏洞四:日志审计的“隐身衣” ⭐⭐⭐⭐

想象一个银行金库被盗,但事后发现,监控录像一片空白,没有留下任何进出记录。您该如何追查?同样,一个没有 comprehensive (全面的) 日志审计功能的数据连接器,就是一件“隐身衣”。当数据泄露或异常操作发生时,您将无从知晓:是谁(Who)、在什么时间(When)、从哪里(Where)、访问了什么数据(What)、做了什么操作(How)。这使得安全事件的追溯、定责和亡羊补牢成为不可能完成的任务。❤️

(五)致命漏洞五:API接口的“后门危机” ⭐⭐⭐⭐⭐

数据空间连接器是通过API接口与外界交互的。如果这些API接口本身就漏洞百出,那就等于为黑客敞开了一扇巨大的“后门”。常见的API安全问题包括:缺少速率限制(导致DDoS攻击)、不严格的输入验证(导致SQL注入或命令执行)、敏感信息通过URL参数泄露等等。这就像一座城堡,正门修得固若金汤,但后面的厨房 service entrance 却无人看守,还貼着“欢迎光临”的牌子。

三、实战案例:“新零售巨头X”的生死时速

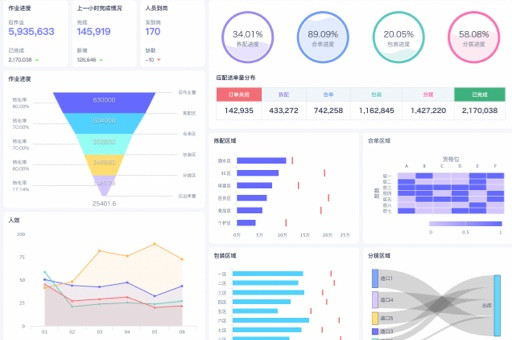

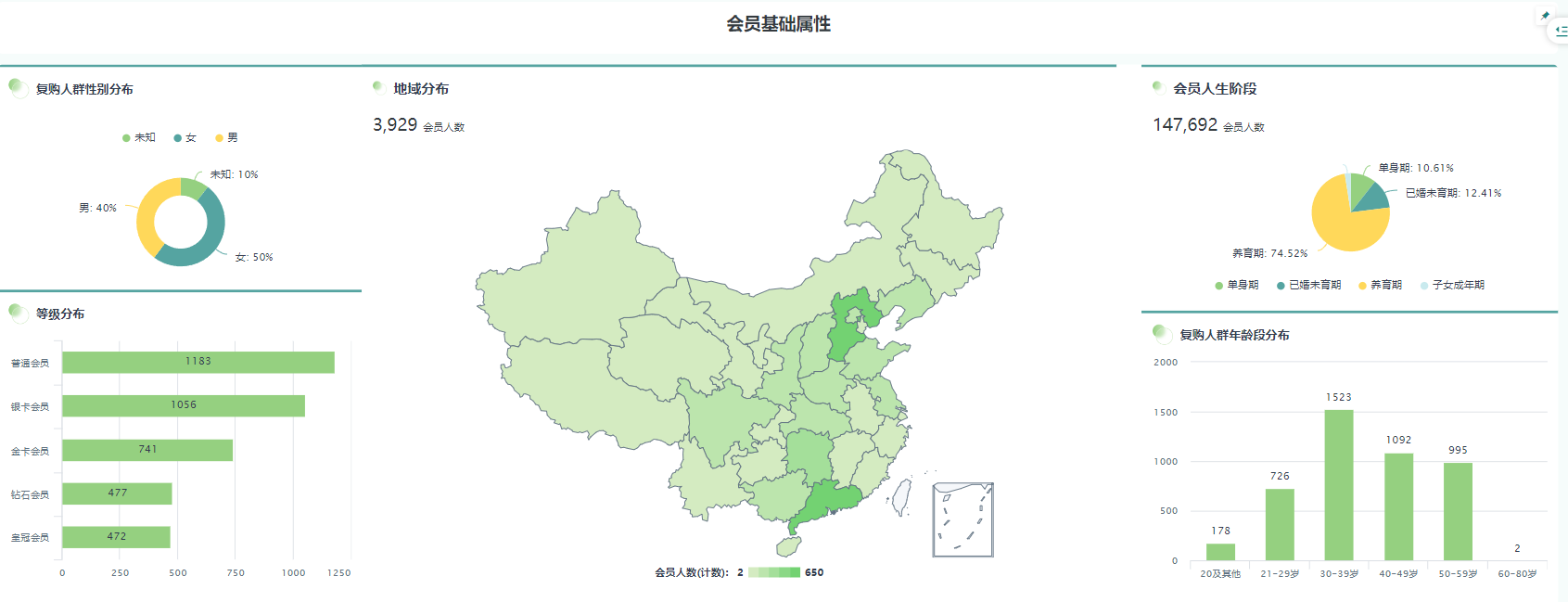

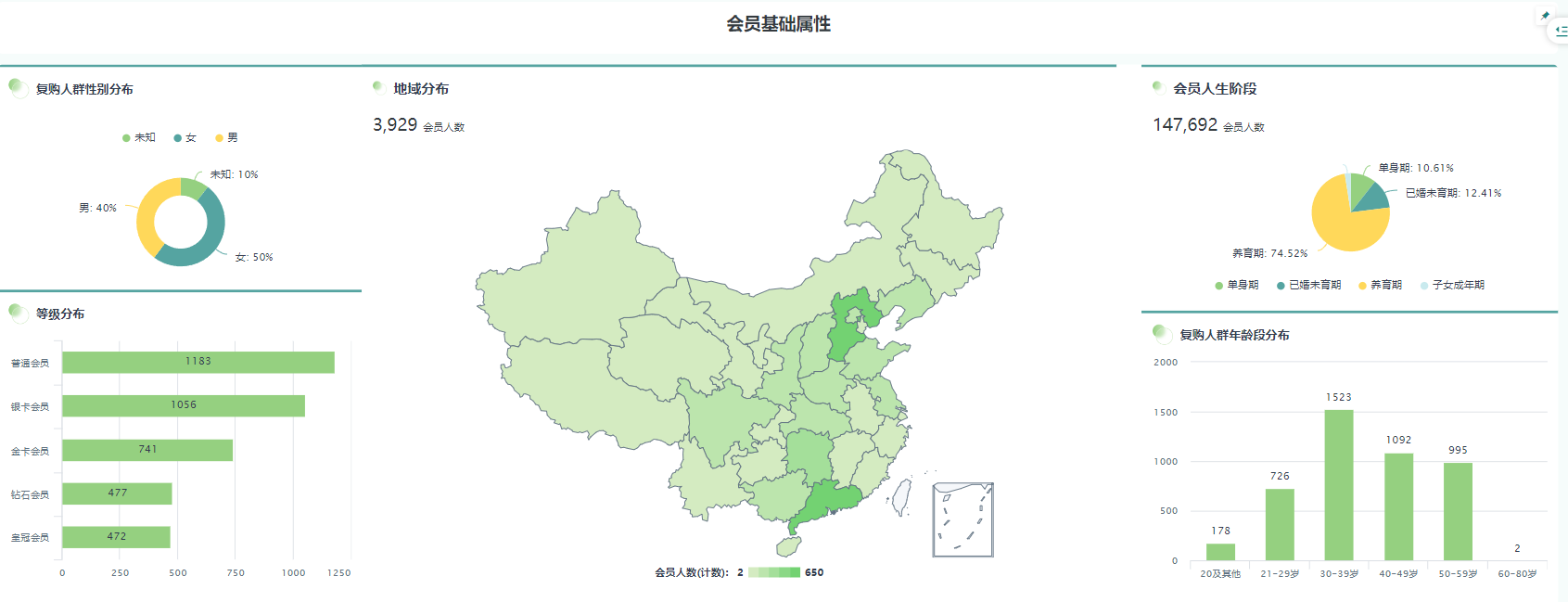

(一)问题突出性:深陷“数据沼泽”与“安全噩夢”

新零售巨头X公司在几年内迅速扩张,线上商城、线下门店、会员系统、供应链系统……数据散落在几十个异构系统中,形成了典型的数据孤岛。为了打通数据,技术团队开发了大量的点对点脚本和临时接口作为“连接器”,但这很快演变成了一场噩梦。

首先是业务之痛:市场部无法获取实时的销售和库存数据,营销活动总是慢半拍;管理层想要的360度客户画像更是镜花水月。其次是安全之痛:一次内部审计发现,一个早已离职员工的账户竟然还能通过某个老旧接口访问到部分客户数据。这次事件让CEO惊出一身冷汗。第三方安全评估显示,公司的数据泄露风险高达85%,跨系统数据调用失败率动辄超过20%,安全事件平均响应时间(MTTR)更是长达48小时以上。

(二)解决方案创新性:Jiasou TideFlow带来的“安全聚变”

X公司意识到,他们需要的不是更多的“补丁”,而是一个从根本上解决数据连接与安全问题的平台。经过多方评估,他们最终选择了新一代的数据集成与治理平台——Jiasou TideFlow。

Jiasou TideFlow没有采用“头痛医头”的方式,而是提供了一套体系化的“组合拳”,完美解决了上述五大漏洞:

- 统一身份认证:TideFlow与X公司的中央身份认证系统(IAM)无缝对接,所有连接器的调用都必须经过统一认证,并强制开启MFA。彻底告别硬编码密钥和弱密码。👍🏻

- 细粒度权限管控:基于“策略即代码”的理念,X公司通过TideFlow强大的策略引擎,为每一个连接器、每一个API都设定了精细到字段级别的读写权限。一个用于同步库存的连接器,就绝对无法触碰到任何用户信息。

- 全链路加密:TideFlow强制所有数据传输通道——无论是内部系统间,还是连接器与云服务之间——全部启用TLS 1.3加密,确保数据在传输过程中绝对安全。

- 不可篡改的审计日志:TideFlow提供了一个集中化的、不可篡改的审计日志中心,详细记录了每一次数据访问和操作的“5W1H”,任何异常行为都会触发实时告警。

- 内置API安全网关:所有通过TideFlow创建和管理的数据API,都自动具备了企业级的安全防护能力,包括WAF、防DDoS、速率限制、输入验证等,从源头上杜绝了API“后门危机”。

X公司的CTO张伟在一次行业分享中提到:“我们过去像是在没装摄像头的金库里裸手搬运金条,随时可能出事。现在,Jiasou TideFlow给了我们一个全副武装的智能安保系统,让我们敢于在数据这条高速公路上放心‘飙车’。正如亚马逊CTO Werner Vogels博士所说‘Everything fails, all the time’,我们的新策略就是基于这个前提,为潜在的失败和攻击做好了万全准备。”

(三)成果显著性:从“危机四伏”到“坚若磐石”

引入Jiasou TideFlow后,X公司的 mudança (变化) 是颠覆性的。我们可以通过一组关键指标对比来直观感受:

| 关键指标 | 实施Jiasou TideFlow前 | 实施Jiasou TideFlow后 | 变化 |

|---|

| 数据泄露事件(年) | 2起(已发现) | 0起 | 100%下降 |

| 平均故障恢复时间 (MTTR) | > 48小时 | < 30分钟 | 98%缩短 |

| 数据合规审计通过率 | ~70% (勉强通过) | 99.9% (高分通过) | 显著提升 |

| 跨系统数据调用成功率 | < 80% | > 99.95% | 大幅提升 |

现在,X公司的安全团队终于可以睡个好觉了。业务团队也能基于实时、准确、安全的数据,快速做出决策,真正实现了数据驱动增长。

四、终极解法:如何构建“五星级”安全的数据空间连接器

X公司的成功案例告诉我们,保障数据空间连接器的安全性,必须从顶层设计入手,系统性地解决问题。一个“五星级”安全的数据连接器策略,必须包含以下核心要素:

- 强身份,零信任:所有访问主体(人或机器)都必须经过严格认证,绝不信任网络边界内的任何请求。

- 小权限,大安全:严格遵循最小权限原则,每个连接器只拥有完成其任务所必需的最小权限集。

- 全程加密,防窃听:无论是静态存储还是动态传输,数据必须全程处于加密保护之下。

- 全量日志,可追溯:记录所有数据操作行为,确保任何事件都有据可查、有迹可循。

- API加固,堵后门:将API安全视为道防线,进行全面的生命周期安全管理。

而像Jiasou TideFlow这样的现代数据平台,正是这些最佳实践的集大成者。它不仅解决了安全问题,更将数据空间连接器与数据湖集成、云计算的结合提升到了新的高度。企业无需再担心复杂的云原生环境下的安全配置,TideFlow能够帮助您轻松地将分布在AWS、Azure、个云平台以及本地数据湖中的数据安全、高效地连接起来,实现真正的混合云数据战略。

五、结语:安全,是1;其他,都是后面的0

在数字经济时代,数据是企业的核心命脉,而数据空间连接器就是输送血液的“大动脉”。动脉的健康与安全,决定了企业的生死存亡。如果安全这个“1”倒下了,后面再多的业务创新、市场扩张、用户增长的“0”,都将瞬间归零。

请立即审视您企业内部的“数据高速公路”吧!不要成为那80%中的一员。主动出击,建立体系化的安全策略,选择正确的工具和平台,才能在这场数据驱动的竞赛中,行稳致远。❤️

本文编辑:豆豆,来自Jiasou TideFlow AI SEO 创作

版权声明:本文内容由网络用户投稿,版权归原作者所有,本站不拥有其著作权,亦不承担相应法律责任。如果您发现本站中有涉嫌抄袭或描述失实的内容,请联系我们jiasou666@gmail.com 处理,核实后本网站将在24小时内删除侵权内容。

.png)